Avec l’essor de la main-d’œuvre mobile et la transformation en cloud, on ne peut plus faire confiance au réseau traditionnel que nous connaissions autrefois.

Les employés travaillent désormais à distance depuis leur domicile, les cafés et des lieux non sécurisés. En plus de entreprises du monde entier qui se déplacent vers des infrastructures en cloud telles que AWS, Google Cloud et Azure. Dans cette optique, les réseaux privés virtuels (VPN) et les pare-feu traditionnels basés sur le matériel sur lesquels nous nous appuyons depuis plus de 30 ans ne sont plus adaptés pour sécuriser les accès à distance et sur site.

Dans un réseau centré sur le site, les employés doivent être présents sur place ou utiliser un VPN d’entreprise pour se connecter aux bureaux du siège afin d’accéder aux services de sécurité ou à l’environnement en cloud. Il n’y a pas de segmentation ou de sensibilisation des utilisateurs au sein du réseau. Les environnements en cloud et les services SaaS ne sont pas correctement protégés et, dans certains cas, ils sont exposés à l’Internet public, qui peut ce qui conduit à des violations massives de données. Un exemple de fuite massive de données est la violation de Capital One de l’année dernière, qui a entraîné la fuite de près de 106 millions d’informations personnelles de clients et de candidats de la banque.

C’est là que le Perimeter 81 entre en jeu.

Sommaire

En quoi Perimeter 81 est-il utile ?

Perimeter 81 est un réseau sécurisé en tant que service à confiance zéro (Accès Réseau Zero Trust) conçu pour simplifier l’accès sécurisé au réseau, au cloud et aux applications pour la main-d’œuvre moderne et distribuée. Ils sont parmi les premières les entreprises à fournir des solutions le déploiement d’une infrastructure réseau sécurisée entièrement personnalisée et automatisée dans une seule plateforme holistique.

Contrairement aux technologies de sécurité réseau traditionnelles, Perimeter 81 intègre les modèles Zero Trust et Software-Defined Perimeter, offre une plus grande visibilité du réseau, une intégration transparente et une intégration automatique avec les principaux fournisseurs de cloud.

Grâce à Perimeter 81, les responsables informatiques peuvent facilement créer, gérer et sécuriser leurs réseaux à l’aide d’un seul et même outil sur une seule plateforme complète.

Accès sécurisé pour les travailleurs à distance

Avec l’augmentation de la basé sur le cloud main-d’œuvre mobile et la complexité des piratages ou des brèches modernes, le modèle traditionnel de mise en réseau ne peut plus être entièrement fiable. Comme les employés travaillent de plus en plus à distance, archaïque les appareils de sécurité standard ne sont plus appropriés pour un accès sécurisé.

Qui peut bénéficier de Perimeter 81 ?

Les responsables informatiques, les directeurs des technologies de l’information, les directeurs des systèmes d’information, les responsables de la conformité des entreprises de toutes tailles et de tous secteurs verticaux peuvent bénéficier du service primé de Perimeter 81. La clientèle de Perimeter 81 s’étend des PME aux entreprises cotées en Bourse .

Conformité HIPAA pour les soins de santé

Perimeter 81 aide les entreprises du secteur de la santé à se conformer à la loi HIPAA en protégeant l’ePHi grâce à un cryptage de bout en bout et à un système intégré de MFA (multi-authentification par facteur de sécurité).

Protection des données pour les finances

Pour les sociétés financières, Perimeter 81 protège les données financières critiques contre les cybermenaces en sécurisant l’accès sur site et en déplacement aux données sensibles et aux ressources de l’organisation, séparant ces essources de l’Internet public.

Sécurité du Cloud pour les technologies et les SaaS

La plupart des entreprises technologiques et SaaS ont adopté le cloud et utilisent des fournisseurs tels que AWS, Microsoft Azure et Google Cloud. Perimeter 81 offre une intégration transparente avec tous les principaux fournisseurs de cloud computing afin que les entreprises technologiques et SaaS puissent répondre aux normes de conformité et sécuriser leur accès au cloud computing, au réseau et aux applications avec une solution logicielle simplifiée.

Que comprend Perimeter 81 ?

Une plateforme unifiée de gestion du cloud

Les équipes informatiques peuvent gérer leur équipe, leur réseau et leurs autorisations, et surveiller l’activité du réseau. L’interface est extrêmement facile à utiliser et offre une intégration intégrée de l’authentification unique, une authentification à deux facteurs et un support mobile.

Le cloud multi-locataires

Plusieurs réseaux peuvent être déployés et segmentés en fonction de différentes autorisations. Chacun de ces réseaux peut être interconnecté, soit avec un bureau central et des pare-feu natifs en fonctionnement sur site soit à des services en cloud (comme AWS, Google Cloud, Azure et d’autres services SaaS) par le biais d’une liste blanche d’adresses IP.

Applications faciles à utiliser et multiplateformes

Perimeter 81 peut être facilement installé sur des appareils mobiles ou portables, offrant aux employés un accès en un seul clic à n’importe quel réseau local ou ressource en cloud, et offrant une expérience de sécurité unifiée, quel que soit l’endroit où se trouvent les employés.

Accès aux applications sans agent et sans confiance

Perimeter 81 utilise plusieurs couches de validation de la politique de confiance de l’utilisateur et du dispositif pour autoriser les employés avant de leur accorder un accès rapide aux applications dans une session qui est entièrement auditée, enregistrée et surveillée., enregistrée et surveillée. Cela sécurise le réseau, les employés et les applications en utilisant des directives de confiance zéro et isole les applications du réseau à tout moment.

Fonctions intégrées pour une sécurité de pointe

Perimeter 81 offre plusieurs fonctions intégrées pour assurer une segmentation et une sécurité complètes du réseau. La liste des services proposés comprend :

Sécurité Wi-Fi automatique

La solution brevetée de Perimeter 81 offre un cryptage automatique et immédiat de niveau bancaire sur toute connexion Internet. Dès qu’un employé se connecte à un hotspot Wi-Fi non sécurisé, ses connexions sont automatiquement acheminées par les serveurs sécurisés de Perimeter 81.

Intégration de l’authentification unique

L’accès peut être facilement géré par utilisateur et par groupe grâce à l’intégration transparente d’Active Directory, Okta, GSuite et Azure AD.

Filtrage DNS – disponible dans les plans Premium et Enterprise

Avec une approche de la sécurité réseau centrée sur l’utilisateur, il est plus facile pour les équipes informatiques de surveiller et de connaître les personnes qui accèdent aux ressources de leur organisation, mais cela ne suffit souvent pas. Des mesures actives visant à bloquer l’accès à certains sites Web sont la pierre angulaire de tout modèle de gestion des accès véritablement sécurisé. C’est d’autant plus vrai que les pirates créent plus de 300 000 nouveaux logiciels malveillants chaque jour et qu’à tout moment, on estime que 1 % des 1,5 milliard de sites Web de l’internet sont infectés.

C’est pourquoi Perimeter 81 a ajouté puissant Filtrage DNS qui vous permet de :

- Filtrer le contenu indésirable sur les appareils de l’entreprise et les appareils personnels (BYOD)

- Prévenir les distractions sur le lieu de travail en limitant certains sites web

- Bloquer les sites web malveillants et les logiciels malveillants sur votre réseau

En outre, nous avons ajouté de nouvelles passerelles à Helsinki, San Jose, Fremont et Mumbai, ce qui réduit la latence pour les travailleurs à distance, d’autant plus que le travail à distance devient la nouvelle norme.

Authentification à deux facteurs

Votre organisation peut instantanément ajouter un niveau de sécurité supplémentaire et prévenir les attaques à distance grâce à l’offre intégrée SMS ou Authentification multi-facteurs (2FA & MFA). Ceci est particulièrement utile pour les organisations utilisant des applications anciennes qui ne permettent pas d’authentification à deux facteurs. offre l’authentification à deux facteurs.

Fonction FWaaS (FireWall as a Service)

Comme les pare-feu traditionnels ne sont pas à la hauteur, le service informatique doit s’efforcer de sécuriser les réseaux et les ressources en bricolant divers outils. Cela entraîne des frais généraux élevés et des erreurs humaines, ce qui conduit à des vulnérabilités de piratage.

Perimeter 81 apporte une protection de niveau pare-feu à votre réseau et à vos ressources en cloud.

Il fournit un point unique pour gérer l’accès à vos réseaux, applications et ressources réseau et peut être appliqué à vos serveurs et services dans le monde entier, étendant une couche de sécurité et de protection à l’intérieur et à l’extérieur de votre organisation.

Avantages et caractéristiques

- Créez, appliquez et gérez rapidement les règles de trafic pour une sécurité évolutive.

- Prévenir les vulnérabilités du réseau en contrôlant facilement et de manière centralisée l’accès aux

serveurs et aux services des couches 3 et 4 à partir d’un seul tableau de bord. - Hiérarchiser les règles de trafic au sein de chaque réseau pour un accès basé sur les rôles.

Commencer à utiliser le service

Grâce à la structure zéro-touch de Perimeter 81, il est très simple pour les responsables informatiques de commencer à travailler avec le produit et de déployer des réseaux en quelques minutes. Tout d’abord, vous vous connectez à la plateforme de gestion en cloud pour créer un espace de travail dédié. Votre organisation dispose ainsi de sa propre URL distincte où votre équipe peut construire et gérer votre réseau.

Au sein de la plateforme de gestion en cloud, vous pouvez facilement acheter des licences pour les membres de l’équipe et les passerelles privées en joignant les détails de la carte de crédit, ou en utilisant PayPal, et en sélectionnant le montant de licence souhaité. Le déploiement d’un réseau est entièrement automatisé et hautement évolutif. Les membres de l’équipe peuvent se joindre au réseau par l’intermédiaire du fournisseur SSO de leur organisation ou par invitation par courriel.

Les membres de l’équipe reçoivent des invitations à télécharger des applications client en un seul clic, disponibles pour Windows, Mac, iOS et Android. Ces applications chiffrent le trafic des appareils et permettent aux membres de l’équipe d’accéder aux ressources de l’entreprise et de travailler en toute sécurité, qu’ils soient au bureau ou en déplacement.

SWG et le filtrage du Web : Avantages et points faibles

Une passerelle Web sécurisée (SWG) est devenue la solution numéro un pour protéger des milliers d’entreprises des dangers en ligne. SWG assure la sécurité du Web grâce au filtrage Web, au suivi des activités Web et à la protection contre les logiciels malveillants – une triple menace Web.

Grâce à la mise en œuvre de SWG, les entreprises peuvent créer des règles de filtrage Web qui contrôlent l’accès Internet de tous les employés. En suivant l’activité Web des utilisateurs, les administrateurs informatiques peuvent obtenir une vue granulaire du trafic Internet et comprendre quels sites sont consultés par qui. En outre, grâce à la détection des logiciels malveillants, les fichiers malveillants sont analysés et empêchés d’être téléchargés par les utilisateurs, ce qui permet d’éviter les failles de sécurité.

Le filtrage Web est la fonction clé de SWG qui permet à l’administrateur de déterminer qui peut atteindre quelle URL ou quel site Web, même s’ils ne sont pas connectés au réseau. Les utilisateurs peuvent être autorisés à accéder au site, se voir refuser l’accès ou être avertis de ne pas le faire.

Avantages du filtrage du Web

- Filtrez les sites malveillants et protégez vos employés et votre réseau des menaces provenant du Web.

- Augmentez votre productivité en réduisant les distractions dues aux sites Web indésirables.

- Empêcher l’informatique fantôme et veiller à ce que les employés n’utilisent que des sites et des applications web autorisés pour leurs fonctions professionnelles.

- Suivre l’activité sur le web et renforcer la conformité aux exigences d’audit du web

- Définir des règles de contournement si nécessaire pour se conformer aux réglementations sur la confidentialité des utilisateurs et prévenir les problèmes avec les applications web couramment utilisées.

Les points sensibles auxquels le filtrage Web répond

- Risque de piratage par des tentatives d’hameçonnage des employés ou par l’accès des employés à des sites malveillants.

- L’utilisation par les employés de sites distrayants ou illicites (tels que les sites de jeux d’argent) pendant les heures de travail.

- Nécessité de fournir aux auditeurs un suivi de l’activité web à des fins de conformité.

Comment fonctionne le filtrage du Web

Avec Perimeter 81, les administrateurs peuvent définir des règles de filtrage Web en utilisant la même interface simple et le même déploiement rapide pour lesquels la plate-forme Perimeter 81 est réputée.

Avec Perimeter 81, le filtrage web fonctionne même lorsque l’employé n’est pas connecté au réseau – en d’autres termes, le dispositif de l’employé est toujours protégé.

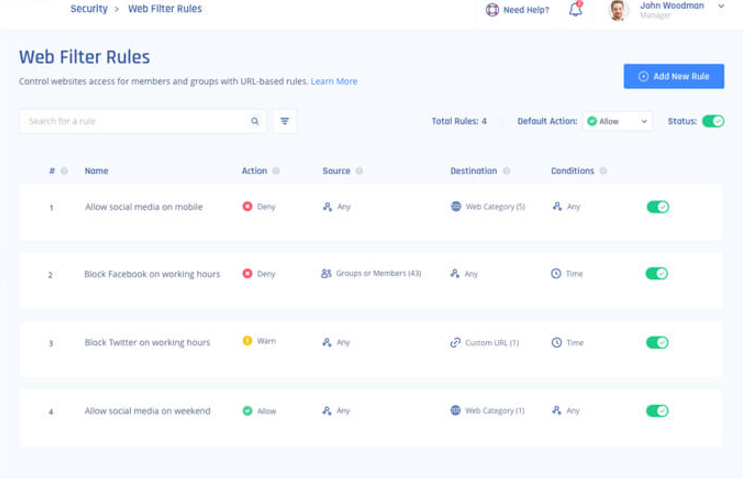

Règles du filtre Web

Les règles du filtre Web peuvent être définies par employé ou groupe d’employés et peuvent également s’appliquer à des jours de la semaine ou à des heures spécifiques.

Les administrateurs peuvent choisir de bloquer un site spécifique ou une catégorie entière, telle que « Jeux » ou « Phishing ». Les catégories sont mises à jour dynamiquement chaque jour, à mesure que de nouveaux sites sont identifiés.

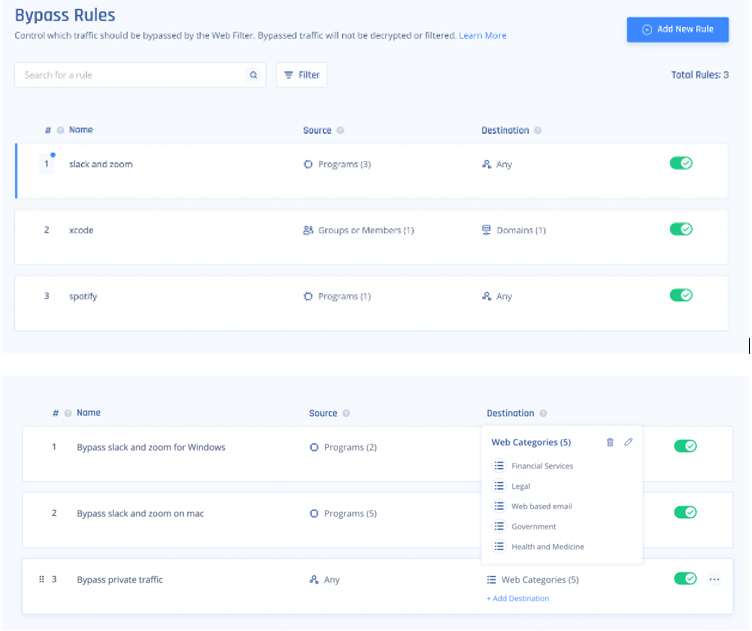

Règles de contournement

Dans certains cas, les règles du filtre Web doivent être contournées.

- S’il existe des réglementations en matière de protection de la vie privée – par exemple, si l’accès des employés à des sites médicaux ou financiers n’est pas autorisé à être suivi.

- Si une application, telle que Slack ou Dropbox, a besoin d’un accès non filtré .

Pour cela, Perimeter 81 dispose de règles de contournement, qui peuvent être définies de manière similaire pour des groupes d’employés, des catégories de sites Web et des programmes spécifiques.

Contrôle et suivi

La surveillance et le suivi sont une partie fondamentale et nécessaire du GDS.

Perimeter 81 Web Filtering suit toutes les tentatives d’accès des employés aux sites « refusés » ou « avertis », afin que les entreprises puissent prendre des mesures suite à une activité suspecte. Les

rapports peuvent être exportés sous forme de fichier CSV à des fins d’audit et d’analyse.

Support

Perimeter 81 offre une assistance 24 heures sur 24, 7 jours sur 7, avec une réponse immédiate par e-mail pour toute question. Après l’inscription de chaque client, l’équipe chargée de la réussite des clients prend contact avec lui pour lui souhaiter la bienvenue dans le service et lui offrir une séance d’accueil personnalisée. En outre, Perimeter 81 dispose d’un centre de documentation qui fournit des guides de produits et des modes d’emploi utiles afin d’encourager la proactivité.tutoriels vidéo et des modes d’emploi afin d’aider de manière proactive nos clients avec toutes les fonctionnalités du produit et les aspects du service.

Quel est le prix de Perimeter 81 ?

Perimeter 81 propose 3 tarifs simples, directs et payants, avec une remise de 20 % pour les plans annuels :

- Essentiels : $8/par mois par utilisateur + $0.40/mo par passerelle (minimum 5 utilisateurs)

- Premium : $2/par mois par utilisateur +$0.40/mo par passerelle (minimum 10 utilisateurs)

- Entreprise : Tarification personnalisée + $0.40/mo par passerelle (minimum 50 utilisateurs)

Le service offre une garantie de remboursement de 30 jours pour s’assurer que les clients sont satisfaits.

Pour conclure

Il est très facile de programmer une démonstration avec l’équipe de Perimeter 81. Il suffit de visiter le site, de fournir quelques informations et l’équipe de Perimeter 81 vous fournira une démonstration personnalisée 1:1, expliquant comment la solution de Perimeter 81 peut aider à répondre aux besoins de votre organisation en matière de sécurité du réseau et du cloud. Ils offrent également une assistance par chat sur place pour se connecter avec un représentant de l’assistance ou des ventes afin de programmer une démonstration et d’en savoir plus.